8月29日,针对用友畅捷通T+企业用户的勒索攻击爆发,用友是中国领先的财务软件提供商。据Gartner研究显示,用友公司是全球企业级应用软件(ERP)TOP10中唯一的亚太厂商,在全球ERP SaaS市场位居亚太区厂商排名第一(本数据引用自用友官网)。$用友网络(SH600588)$

360安全卫士发布微博称,“自2022年08月28日起,目前确认来自该勒索病毒的攻击案例已超2000余例,且该数量仍在不断上涨。”360并未直接指出该厂商的名字,但公众均认为他所说的就是财务厂商用友。

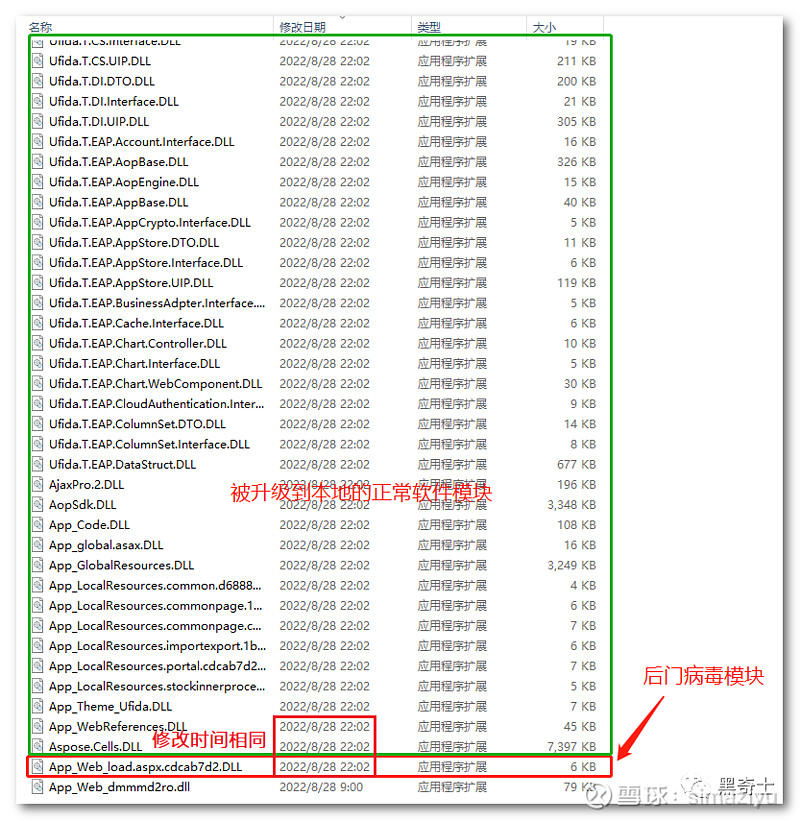

另一家安全厂商火绒也确认了该消息,在火绒工程师找到的中毒现场中,后门病毒模块的被投放时间,与受害用户使用的用友畅捷通T+软件模块升级时间十分接近,都是8月28日的22点02分,如图所示:

(本图来自火绒官网)

火绒和360的企业杀毒软件升级后应该都可以查杀该病毒,但值得注意的是,该后门病毒还会投送勒索病毒,勒索病毒会加密中毒服务器上的所有数据,无法解密。

单单查杀病毒本身,并不能让被加密的数据恢复正常。如果此前企业曾经进行过本地数据备份,可以尝试求助用友官方进行数据恢复。但如果没有备份的话,可能需要向攻击者支付0.2个比特币(大约人民币2.7万元)才能解密。

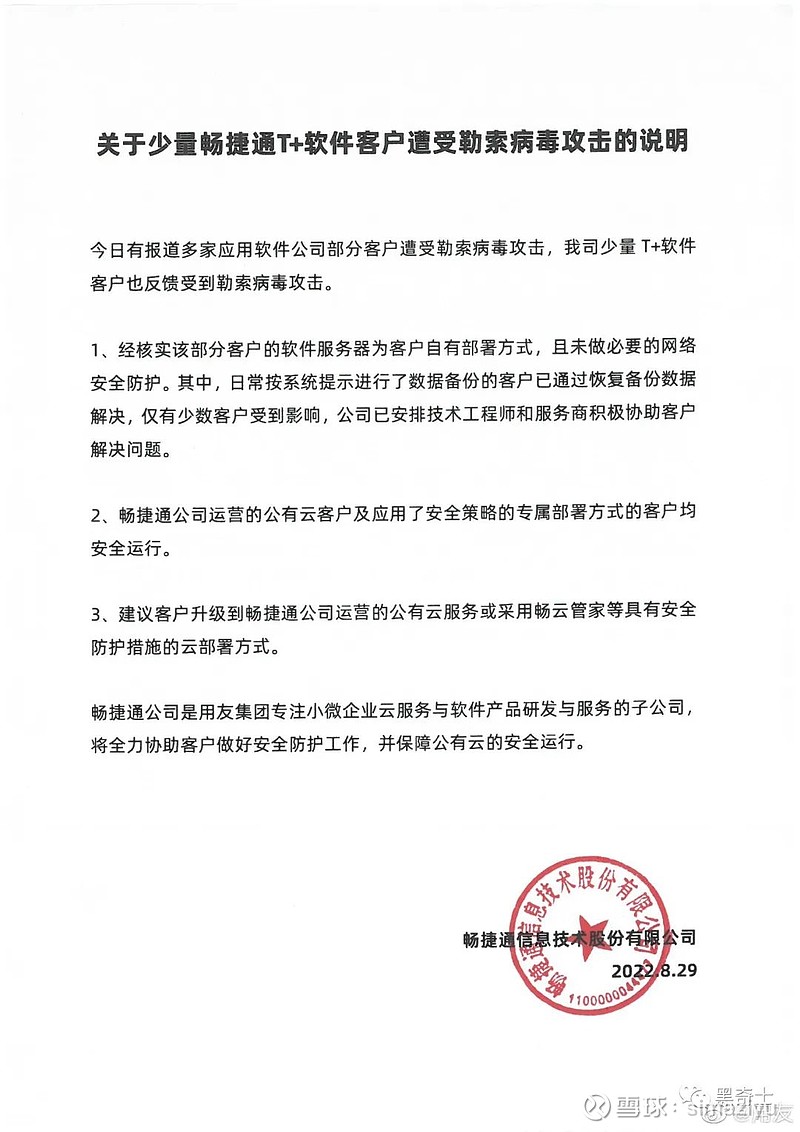

8月30日凌晨,用友官方在微博上发布了《关于少量畅捷通T+软件用户遭受勒索病毒攻击的声明》,在声明重用友指出,中毒用户为自行部署软件服务器的用户,未做必要的网络安全防护。使用用友云服务器的公有云用户未中毒。

在声明中,用友未提及中毒用户应该如何恢复数据。(在我看来,这是在推卸责任)

参考资料:

1、用友官方微博

2、360安全卫士微博

3、火绒安全软件官网